یک شرکت امنیت سایبری میگوید یک برنامه محبوب ضبط صفحه اندروید که دهها هزار دانلود را در فروشگاه برنامه گوگل جمعآوری کرد، متعاقباً شروع به جاسوسی از کاربران خود کرد، از جمله با سرقت ضبطهای میکروفون و سایر اسناد از تلفن کاربر.

تحقیقات ESET نشان داد که برنامه اندروید، “iRecorder — Screen Recorder”، تقریباً یک سال پس از اینکه برای اولین بار در Google Play فهرست شد، کد مخرب را به عنوان بهروزرسانی برنامه معرفی کرد. به گفته ESET، این کد به برنامه اجازه میدهد هر 15 دقیقه یکدقیقه صدای محیط را مخفیانه از میکروفون دستگاه آپلود کند و همچنین اسناد، صفحات وب و فایلهای رسانهای را از گوشی کاربر استخراج کند.

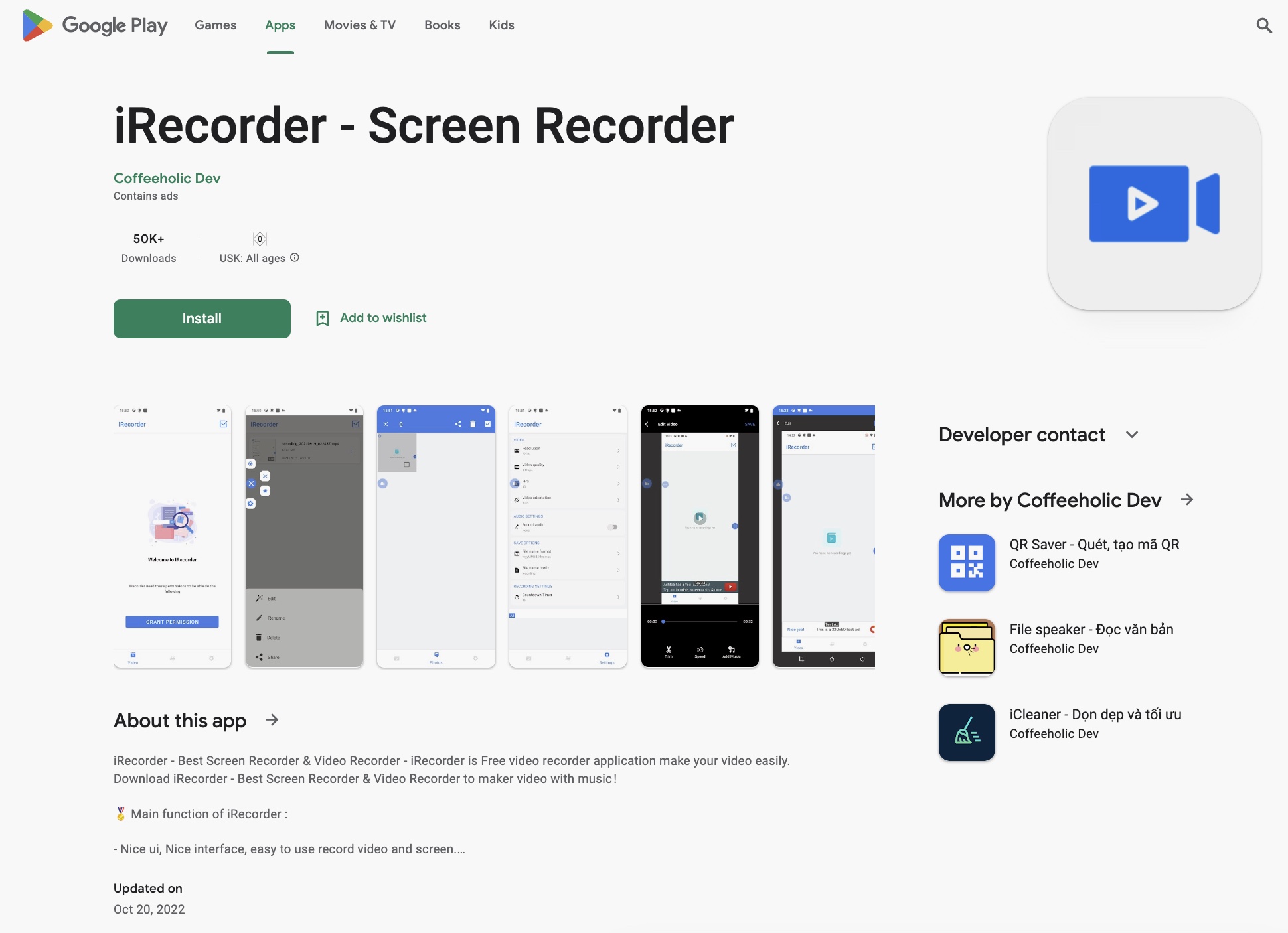

این برنامه دیگر در Google Play فهرست نشده است. اگر برنامه را نصب کرده اید، باید آن را از دستگاه خود حذف کنید. زمانی که برنامه مخرب از فروشگاه برنامه خارج شد، بیش از 50000 بار دانلود کرده بود.

ESET کد مخرب را AhRat می نامد، نسخه ای سفارشی از یک تروجان دسترسی از راه دور منبع باز به نام AhMyth. تروجانهای دسترسی از راه دور (یا RAT) از دسترسی گسترده به دستگاه قربانی استفاده میکنند و اغلب میتوانند شامل کنترل از راه دور باشند، اما عملکردی مشابه با نرمافزارهای جاسوسی و استالکرور دارند.

یک اسکرین شات از iRecorder که در Google Play فهرست شده است، همانطور که در آرشیو اینترنت در سال 2022 ذخیره شده است. اعتبار تصویر: TechCrunch (عکس از صفحه نمایش)

لوکاس استفانکو، یک محقق امنیتی در ESET که این بدافزار را کشف کرد، در یک پست وبلاگی گفت که برنامه iRecorder در ابتدای راهاندازی در سپتامبر 2021 هیچ ویژگی مخربی نداشت.

هنگامی که کد مخرب AhRat به عنوان بهروزرسانی برنامه برای کاربران موجود (و کاربران جدیدی که برنامه را مستقیماً از Google Play دانلود میکردند) ارسال شد، برنامه شروع به دسترسی مخفیانه به میکروفون کاربر و آپلود دادههای تلفن کاربر در سروری که توسط بدافزار کنترل میشود، کرد. اپراتور. استفانکو گفت که ضبط صدا “در مدل مجوزهای برنامه از قبل تعریف شده قرار می گیرد”، با توجه به اینکه این برنامه طبیعتاً برای ضبط تصاویر ضبط شده از صفحه نمایش دستگاه طراحی شده است و درخواست می کند که به میکروفون دستگاه دسترسی داشته باشد.

مشخص نیست چه کسی این کد مخرب را نصب کرده است – چه توسعه دهنده یا توسط شخص دیگری – یا به چه دلیل. TechCrunch آدرس ایمیل توسعه دهنده را که در لیست برنامه قبل از انتشار آن قرار داشت، ایمیل کرد، اما هنوز پاسخی دریافت نکرده است.

استفانکو گفت که کد مخرب احتمالاً بخشی از یک کمپین جاسوسی گستردهتر است – جایی که هکرها برای جمعآوری اطلاعات در مورد اهداف مورد نظر خود کار میکنند – گاهی اوقات به نمایندگی از دولتها یا به دلایل مالی. او گفت: «به ندرت پیش میآید که یک توسعهدهنده یک برنامه قانونی را آپلود کند، تقریباً یک سال صبر کند و سپس آن را با کدهای مخرب بهروزرسانی کند».

این غیرمعمول نیست که اپلیکیشنهای بد به فروشگاههای اپلیکیشن سر بزنند، و این اولین باری نیست که AhMyth به Google Play راه پیدا میکند. هم گوگل و هم اپل قبل از فهرست کردن برنامههای بدافزار برای دانلود، برنامههای بدافزار را نمایش میدهند و گاهی اوقات برای کشیدن برنامهها در زمانی که ممکن است کاربران را در معرض خطر قرار دهند، فعالانه عمل میکنند. سال گذشته، گوگل اعلام کرد که از دسترسی بیش از 1.4 میلیون اپلیکیشن ناقض حریم خصوصی به گوگل پلی جلوگیری کرده است.